一、五层网络模型与代理协议

在深入代理协议的具体演进之前,理解网络协议分层模型至关重要。互联网通信通常遵循TCP/IP五层模型:应用层、传输层、网络层、数据链路层和物理层。

- 应用层 (Application Layer):用户直接接触的协议,如HTTP, FTP, DNS等。代理协议(如SOCKS5, Shadowsocks, Trojan)主要工作在此层,负责数据的封装、路由与转发。

- 传输层 (Transport Layer):负责端到端的数据传输。常用的协议有TCP和UDP。代理协议的底层实现和流量特征受传输层协议行为的直接影响。

传输层协议:TCP与UDP

代理协议在传输数据时,主要依赖TCP或UDP。理解它们的特性对于分析代理流量识别至关重要。

- TCP (Transmission Control Protocol):

- 特点:面向连接、可靠传输(通过序列号、确认应答、重传机制)、流量控制(滑动窗口)、拥塞控制。

- 优势:保证数据完整性,适用于对可靠性要求高的应用(如网页浏览、文件下载)。

- 劣势:连接建立(三次握手)和断开(四次挥手)开销,引入额外延迟,且其连接状态和重传机制可能产生可识别的流量模式。

- UDP (User Datagram Protocol):

- 特点:无连接、不可靠传输、传输效率高、头部开销小。

- 优势:低延迟,适用于对实时性要求高但允许少量丢包的应用(如在线游戏、音视频通话、DNS查询)。

- 劣势:不保证数据到达顺序和完整性,需要应用层自行处理可靠性。

早期代理协议如HTTP Proxy和SOCKS5完全基于TCP。随着对抗审查的演进,一些协议开始探索基于UDP的传输,以利用其低延迟和无连接的特性来规避检测,或通过QUIC等新兴协议提供更强的伪装能力。

协议封装:数据载荷与加密层

代理协议自身加密后的数据流,构成了传输层协议所承载的数据载荷 (Payload)。选择何种传输协议(如TCP、WebSocket)来封装这个载荷,直接决定了流量的最终形态和伪装效果。

- 为什么 Trojan 需要 WebSocket (WS) 封装?

Trojan 协议直接运行在 TCP 之上时,其流量表现为一次标准的 TLS 握手,随后是长时间、大流量的加密数据传输。尽管握手阶段无法识别,但这种持续的连接行为模式可能成为统计分析的特征。通过 WebSocket 进行封装 (Trojan+WS),整个代理流量被置于 WebSocket 帧内。由于 WebSocket 连接由标准的 HTTP Upgrade 请求发起,它可以与 Nginx 等 Web 服务器无缝集成,并通过 CDN 进行转发。这使得代理流量在行为上更像一个动态的 Web 应用,从而增强了其在复杂网络环境中的隐蔽性。 - 为什么 VLESS + REALITY 能回归 TCP?

早期协议使用 TCP 的弱点在于其应用层载荷(如 Shadowsocks 的加密流)缺乏有效的伪装。审查系统无需分析 TCP 本身,只需识别其承载的载荷特征即可。REALITY 解决了应用层伪装的根本问题:它通过“借用”真实知名网站的身份(SNI 和 TLS 指纹)来完成 TLS 握手。这使得其应用层流量与访问真实网站的流量在握手阶段完全一致。当应用层的伪装近乎完美时,底层使用何种传输协议(TCP 或其他)已不再是识别的关键。因此,VLESS + REALITY 可以安全地回归到使用原始 TCP 传输,因为它最薄弱的一环——应用层特征——已被修复。 - 加密层作为伪装本身:对于 Trojan 和 REALITY 等现代协议,TLS 不仅仅是用于加密的工具,它本身就是伪装的核心。代理协议的数据被完全隐藏在 TLS 的应用数据记录 (Application Data Record) 中。REALITY 的突破在于,它在建立这个 TLS 通道时,无需依赖用户自己的域名和证书,而是通过伪造目标网站的握手信息,使得整个连接在外界看来是对一个合法网站的真实访问,从而实现了更高维度的伪装。

二、 问题的起点:代理服务连接异常

当代理服务连接异常,如连接超时或丢包时,原因可能在于代理协议的流量特征被网络审查系统识别并阻断。在协议层面,代理技术的发展伴随着流量识别与伪装技术的持续演进。本文将从协议角度,深入剖析主流代理协议的演进过程,包括其设计原理、流量特征以及应对识别的策略。

三、 代理协议的进化脉络:一场关于“特征”的战争

我们将沿着时间线,剖析每一代协议的策略和致命弱点。

1. 史前时代:HTTP Proxy & SOCKS5 (1996年) - “直接转发”

- 诞生背景:诞生于互联网早期,设计初衷是让内网设备通过一个统一出口访问外部网络,核心是“转发”,完全没考虑过“隐藏”。

- 核心原理与握手细节:

- HTTP Proxy: 客户端直接发送明文HTTP

CONNECT请求,如CONNECT example.com:443 HTTP/1.1。服务端返回HTTP/1.1 200 Connection established后,建立TCP隧道。此后,客户端所有发往代理服务器的数据,服务器将直接转发到目标网站,反之亦然,形成一个透明的TCP隧道。 - SOCKS5: 握手过程完全是明文。

- 客户端 -> 服务端:

0x05 0x01 0x00(版本号, 1种认证方法, 无需认证) - 服务端 -> 客户端:

0x05 0x00(版本号, 选择无需认证) - 客户端 -> 服务端:

0x05 0x01 0x00 0x01 [目标IPv4地址] [目标端口](版本号, CONNECT命令, 保留位, IPv4地址, 目标地址和端口)。若为域名,则格式为0x05 0x01 0x00 0x03 [域名长度] [域名] [目标端口]。服务端若成功,则返回0x05 0x00 0x00 0x01 ...表示连接建立。

整个过程清晰可辨,就像在公开场合喊话。

- 客户端 -> 服务端:

- HTTP Proxy: 客户端直接发送明文HTTP

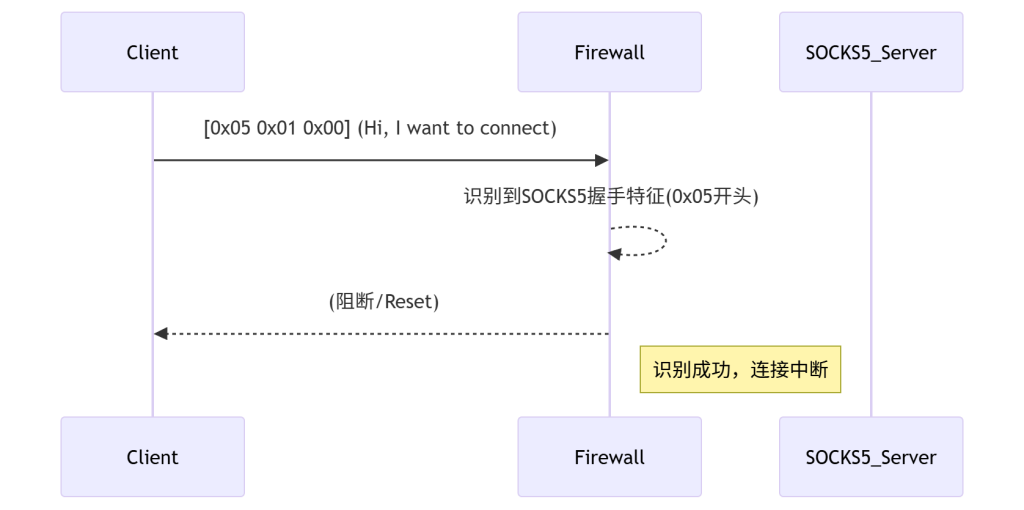

- 防火墙识别特征:

- 强特征:SOCKS5 协议的握手包,第一个字节固定是

0x05。HTTP Proxy 的CONNECT关键字。这是最简单、最致命的识别依据。 - 行为特征:固定在某个非标准端口进行长时间TCP连接。

- 强特征:SOCKS5 协议的握手包,第一个字节固定是

- 下一代的解决方案:既然明文不行,那就加密!只要把所有通信内容都变成无法识别的密文,不就无法判断了吗?

2. 加密时代:Shadowsocks (SS, 2012年) - “加密流量”

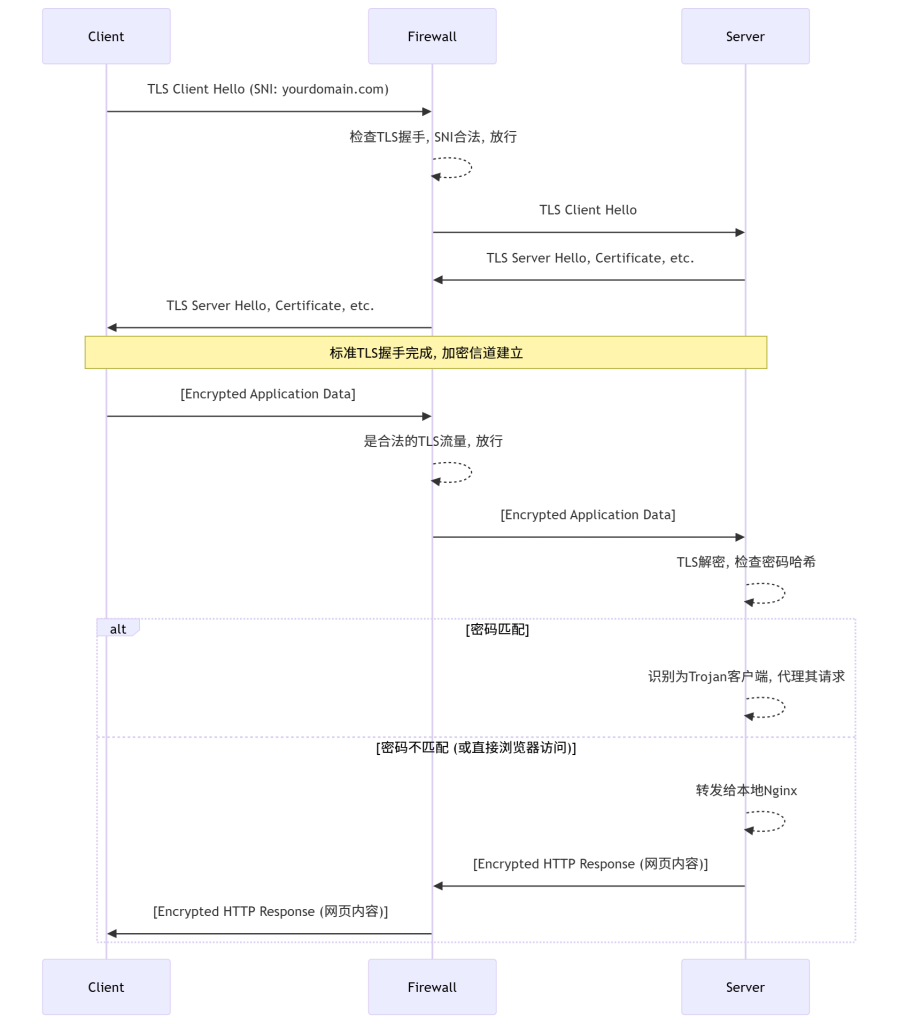

- 诞生背景:为应对关键字和协议特征检测而设计。其核心思想是将原始TCP流量通过预共享密钥(PSK)进行对称加密。

- 核心原理与加密细节:

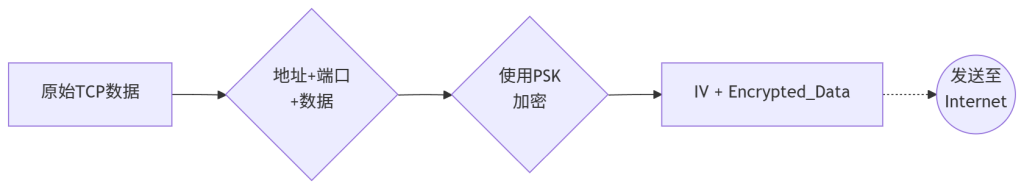

- 无握手阶段:SS没有传统意义上的握手。客户端直接将加密后的数据包发往服务端。这种设计旨在避免任何固定的、可被识别的协议握手特征,使流量在初始阶段就呈现为随机密文。

- 密钥派生:使用

Password和Salt通过 KDF (Key Derivation Function, 如 EVP_BytesToKey) 生成主密钥。 - 数据包结构:

[IV][Encrypted Payload]或[Salt][Encrypted Payload](早期)。其中Encrypted Payload包含加密后的[目标地址类型和长度][目标地址][目标端口][原始数据]。IV(Initialization Vector) 每次连接随机生成,用于增强加密随机性,避免模式识别。 - 加密方式:流式加密,如

aes-256-gcm,chacha20-ietf-poly1305。服务端收到数据后,用同样的密钥和IV进行解密,然后连接真实目标。

- 防火墙识别特征:

- 流量熵:加密后的数据呈现出非常高的随机性(高熵),与正常网络流量(如HTTP文本,有大量重复和低熵部分)有显著区别。长期在特定端口传输高熵数据流,本身就是一种特征。

- 主动探测:由于SS服务端对任何连接都会尝试解密,攻击者可以发送任意数据。如果服务器没有立即断开连接,而是等待更多数据,或者返回一个(解密失败后的)特定错误响应,这种“行为模式”就可能被识别。攻击者还可以重放捕获到的SS流量,如果服务端接受了(某些加密模式下可能发生),则暴露无疑。

- 包长度分布:SS协议的包长度分布也可能成为分析的依据。

- 下一代的解决方案:仅仅加密内容不够,还需要在协议层面进行混淆,让流量看起来“不像”加密代理,而是像某种其他常见协议。

3. 混淆时代:ShadowsocksR (SSR) & V2Ray(VMess) - “协议混淆”

- 诞生背景:针对SS的弱点,引入了“协议插件”和“混淆插件”的概念,试图在协议层面模仿其他流量。

- SSR (2015年):

- 协议插件 (

protocol):在加密前对数据进行预处理,比如添加校验、序号等,目的是对抗重放攻击和增强协议的健壮性。auth_sha1_v4等插件会添加时间戳和CRC校验。 - 混淆插件 (

obfs):在加密后对数据进行伪装,核心是让流量看起来像别的。http_simple会在数据包前加上一个简单的HTTP GET请求头,tls1.2_ticket_auth则会模拟TLS的握手过程。 - 识别特征:虽然进行了伪装,但这种“角色扮演”往往很拙劣。比如

http_simple混淆,每次请求的都是同样的、格式僵硬的HTTP头,正常的浏览器行为绝非如此。防火墙可以通过统计分析,发现大量来自不同IP的、请求头高度雷同的“HTTP”流量,从而识破伪装。

- 协议插件 (

- V2Ray - VMess (2015年):

- 更彻底的重构:V2Ray是一个平台,VMess是其核心协议之一。它从设计之初就考虑了对抗检测。

- 核心原理:

- 动态ID (

UUID): 取代了简单的预共享密码,更难被探测。 - 指令系统: 客户端发给服务端的数据包中,包含加密的指令部分(目标地址、端口、加密方式等)和数据部分。

- 数据包结构: VMess数据包由一个固定长度的加密Header和一个变长加密Payload组成。Header中包含`版本号`、`用户ID (UUID)`、`时间戳`、`校验码`、`指令(如目标地址、端口、加密方式)`等信息。Payload则是加密后的实际用户数据。时间戳的使用有效对抗了重放攻击。Header和Payload可以采用不同的加密方式,且整个数据流被设计为难以区分其边界,增加了识别难度。

- 灵活的加密和传输层: 可以选择TCP、mKCP、WebSocket等多种底层传输方式。

- 动态ID (

- 识别特征:

- 裸VMess over TCP: 依然有加密流量的通用特征(高熵)。虽然握手包经过精心设计,但其固有的模式依然可能被长期分析。

- VMess + WebSocket: 这是一个巨大的进步。流量被封装在标准的WebSocket协议中,可以与Web服务(如Nginx)共存,并通过CDN进行中转。在防火墙看来,这首先是一个合法的WebSocket连接。然而,WebSocket连接建立后的数据载荷依然是VMess的加密数据,如果对其进行深度包检测(DPI)和行为分析,依然可能发现异常(例如,一个“网页”的WebSocket连接持续不断地传输大量数据)。

- 下一代的解决方案:伪装成HTTP/WebSocket还不够好,因为这些协议本身的行为模式相对简单。要想做到极致的伪装,就要伪装成互联网上最复杂、最普遍、审查系统最“不敢”轻易下手的协议——HTTPS (TLS)。

4. 伪装时代:Trojan & REALITY - “应用层伪装”

- Trojan (2017年):

- 诞生背景:一个颠覆性的思想——放弃所有自定义的加密和混淆,完全模仿HTTPS。与其“扮演”HTTPS,不如“成为”HTTPS。

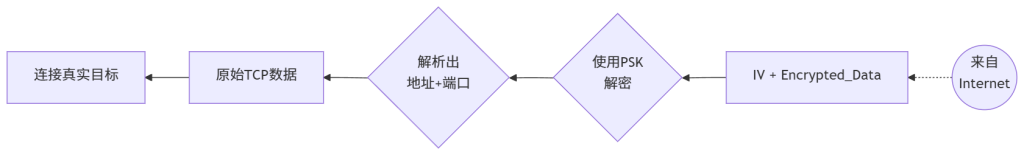

- 核心原理与握手细节:

- 客户端发起一个标准的TLS 1.2/1.3握手到服务端443端口。

- 在TLS握手成功建立加密信道后,客户端发送的第一个数据包,其载荷格式为:

[SHA224(Password)][CRLF][Request][CRLF][Payload]。 - 服务端收到数据后,用TLS解密,检查载荷开头的密码哈希是否匹配。

- 匹配:确认为Trojan客户端,开始代理转发。

- 不匹配:将流量直接转发给本机上运行的真实Web服务(如Nginx),返回一个正常的网页。

这使得服务器在任何探测(包括主动探测)面前,都表现得像一个无懈可击的HTTPS网站。

-

防火墙识别特征:

- 单协议层面几乎无解:Trojan的流量在协议层面与HTTPS完全一致,DPI无法区分。

- 弱点在于“行为”和“配置”:

- 证书不规范:使用自签名证书或与域名不符的证书。

- “空城计”:服务器上没有真实的网站内容,被直接IP访问或用不匹配的SNI访问时,返回错误或无响应,这与正常HTTPS服务器行为不符。

- 流量模式:长时间的大流量连接,仍然是可疑的行为特征。

-

VLESS + XTLS / REALITY (2020年及以后):

- VLESS (2019年): VLESS是V2Ray项目中的另一个核心协议,相较于VMess,它设计得更为简洁和透明。VLESS放弃了VMess中复杂的认证和指令系统,转而采用一种更直接的方式:客户端发送一个包含`UUID`和`目标地址`、`端口`的明文(或简单加密)头部,后续数据直接转发。这种设计使得VLESS更易于与其他传输协议(如TCP、WebSocket、gRPC)和流控技术(如XTLS)结合,实现了更高的性能和更灵活的伪装能力。

- 背景:对Trojan思想的进一步极致化,由V2Ray核心作者提出。

- TLS in TLS问题:在Trojan和VLESS+TLS等协议中,客户端到代理服务器之间建立了一层TLS连接。如果客户端访问的目标网站本身也是HTTPS(即又有一层TLS),那么数据在代理服务器上会经历“外层TLS解密 -> 内层数据转发 -> 内层数据再次加密(如果目标是HTTPS) -> 外层TLS再次加密”的过程。这不仅增加了计算开销(性能损耗),而且在代理服务器上暴露了内层流量,理论上存在安全风险。这种双重TLS加密的模式也可能在流量特征上有所体现。

- XTLS核心思想:减少重复加密。既然客户端到代理服务器已经有了一层TLS,代理服务器到目标网站(如google.com)又是另一层TLS,那么数据在代理服务器这里需要解密再加密,存在性能损耗。XTLS通过特定流控(Flow Control)模式,可以直接“splice”数据流,避免二次加解密,提升性能。

- AnyTLS协议:AnyTLS旨在更彻底地解决TLS in TLS问题并强化伪装。其核心思想是让代理流量的TLS握手和后续数据流,在网络审查者看来,与访问任何一个真实网站的HTTPS流量完全一致。AnyTLS通过动态模仿目标网站的TLS指纹(如JA3、JA4)和证书链,使得代理会话的TLS特征与真实网站无异。这意味着,代理服务器可以根据客户端请求的目标网站,动态地生成相应的TLS握手响应,甚至“借用”目标网站的证书,从而实现更高级别的流量伪装,进一步规避DPI检测。

- REALITY核心思想:解决Trojan的证书和伪装网站痛点。

- 不再需要自己的域名和证书:REALITY在握手时,直接“借用”一个知名网站(如

microsoft.com)的SNI和证书指纹。 - 回落到目标网站:如果验证失败,流量会被直接转发到它所“借用”的那个知名网站。

- 效果:防火墙看到的现象是:一个客户端正在和

microsoft.com的某个IP进行一次看起来完全正常的TLS通信。它无法知道这个IP背后其实是你的代理服务器,因为服务器返回的证书链、会话票证等都与真实的目标网站一致。这几乎达到了伪装的极致。

- 不再需要自己的域名和证书:REALITY在握手时,直接“借用”一个知名网站(如

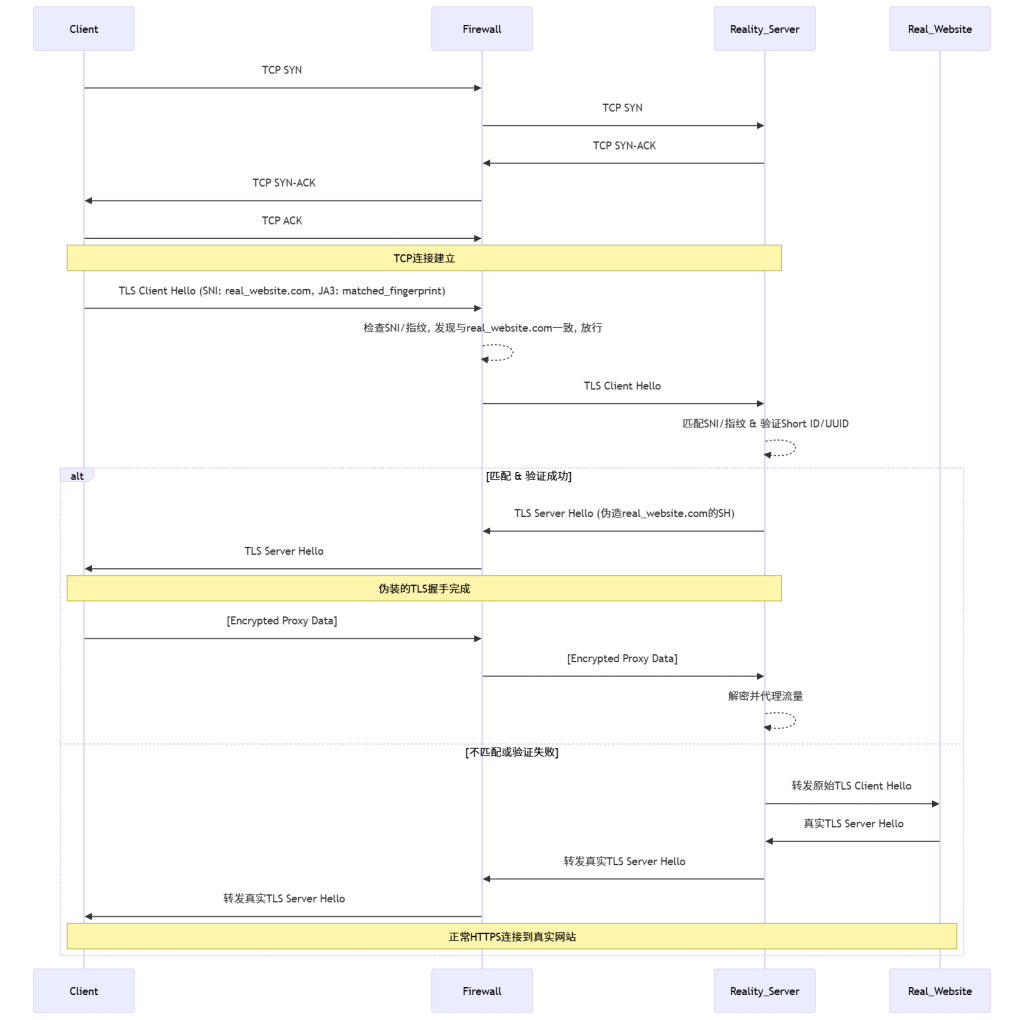

- REALITY协议细节:

- 探测与指纹:客户端在发起连接时,伪装成访问一个预设的知名网站(如Google、Microsoft),发送一个看似正常的Client Hello (CH) 包,其中包含该网站的SNI和TLS指纹信息(如JA3指纹)。

- 服务端决策:REALITY服务端不直接进行TLS握手。它会捕获客户端的CH包,提取其SNI和指纹。如果这些信息与预设的“目标网站”指纹匹配,且客户端通过了预设的

UUID或Short ID验证,则判断为REALITY客户端。 - 伪造握手:服务端不使用自己的证书,而是直接响应一个预先构造的Server Hello (SH) 包,该SH包的内容(包括TLS版本、密码套件、扩展以及最重要的证书链和会话票证)与真实目标网站的SH包完全一致。通过这种方式,REALITY在TLS握手阶段就实现了对知名网站的完美模仿。

- 流量转发:握手成功后,双方建立加密隧道,代理流量在此隧道中传输。防火墙在DPI层面看到的是一次与知名网站的合法TLS通信。

- 回落机制:如果客户端的CH包不匹配REALITY的指纹,或者

UUID/Short ID验证失败,服务端会将该连接直接转发到真正的目标网站(即它所模仿的那个网站),使其看起来像一个正常的Web服务器。

这种机制使得REALITY的流量在初始握手阶段就与真实的HTTPS流量无异,且无需用户拥有域名和证书,极大地降低了被识别的风险。

5. 基于UDP的新兴协议:Hy1, Hy2, TUIC - “QUIC化伪装”

随着TCP流量特征分析的深入,研究者开始将目光投向了基于UDP的新一代传输协议,特别是QUIC。QUIC协议本身提供了多路复用、0-RTT连接建立和传输层加密等特性,使其在性能和抗审查方面具有独特优势。

- QUIC协议基础:

- 特点:基于UDP,但提供了类似TCP的可靠传输、拥塞控制、流控,并内置TLS 1.3加密。

- 优势:握手延迟低(0-RTT),头部加密(包括部分连接元数据),多路复用避免队头阻塞,连接迁移(IP地址变化后保持连接)。

- 抗审查潜力:QUIC的头部和握手信息大部分被加密,使得DPI难以直接识别协议类型和元数据。

- Hy1 / Hy2 (Hysteria):

- 核心思想:利用QUIC作为底层传输,提供高速、低延迟的代理服务。Hy2是Hy1的升级版本,在协议设计上更加优化。

- 伪装策略:通过模拟常见的QUIC流量(如HTTP/3),使代理流量在网络中难以被区分。Hysteria通常会伪装成HTTP/3流量,利用其固有的加密和复杂性来规避检测。

- 特点:强调高带宽利用率和对不佳网络环境的适应性。

- TUIC (TCP/UDP Internet Connection):

- 核心思想:同样基于QUIC,但更侧重于提供类似于TCP的可靠性和流控,同时保留QUIC的低延迟和抗审查特性。

- 伪装策略:TUIC旨在将代理流量伪装成正常的QUIC流量,并可能通过特定的混淆技术来进一步增加识别难度。

- 特点:支持多路复用、拥塞控制、流量控制,旨在提供稳定且难以识别的代理连接。

这些基于QUIC的协议,通过利用QUIC协议自身的加密和复杂性,提供了一种新的伪装思路,即“融入”到日益增长的合法QUIC流量中。

四、 部署策略与思考

- 协议不是全部,行为才是关键:即使你用了最先进的REALITY协议,但你的服务器IP被标记(例如,来自高风险的IDC),或者你的流量行为(24小时不间断跑满带宽)异常,依然会被关注。

- 伪装务必做全套:使用Trojan或类似技术,必须搭建一个内容丰富、行为真实的网站作为掩护。一个内容不丰富的网站是无效的伪装。

- 证书是命门:永远使用知名CA签发的有效域名证书(如Let's Encrypt),自签名证书等于自杀。REALITY虽然解决了这个问题,但也需要正确配置目标网站。

五、 总结与未来发展

代理协议的演进,体现了技术对流量识别挑战的持续响应。其核心发展路径清晰可见:

明文 -> 全加密 -> 协议混淆 -> 应用层伪装 -> 借壳伪装

从最初的SOCKS5因明文特征被一击致命,到Shadowsocks因加密流的高熵特征被识别,再到SSR/VMess+WS尝试“角色扮演”被识破,最终Trojan和REALITY选择“融入环境”,将自己伪装成互联网上最普通、最庞大的HTTPS流量。

未来的发展方向可能包括利用QUIC协议进行伪装,以及借助ECHO(Encrypted Client Hello Online)等新兴TLS扩展,实现握手阶段SNI的彻底加密,进一步提升流量识别的难度。无论技术如何演进,“使代理流量在海量正常流量中不可区分” 这一核心目标,将始终是关注的重点。

Comments NOTHING